Para poder autenticarnos en una wifi con los usuarios que dispongamos en nuestro Windows Server necesitaremos realizar las siguientes configuraciones en nuestro FortiAuthenticator.

IMPORTANTE: Sería conveniente que antes de comenzar este tutorial echases un vistazo a este otro: Configurar FortiAuthenticator para autenticación 2FA en VPN. Ya que muchas de las configuraciones tratadas en este post ya se han realizado en el anterior con mayor detalle.

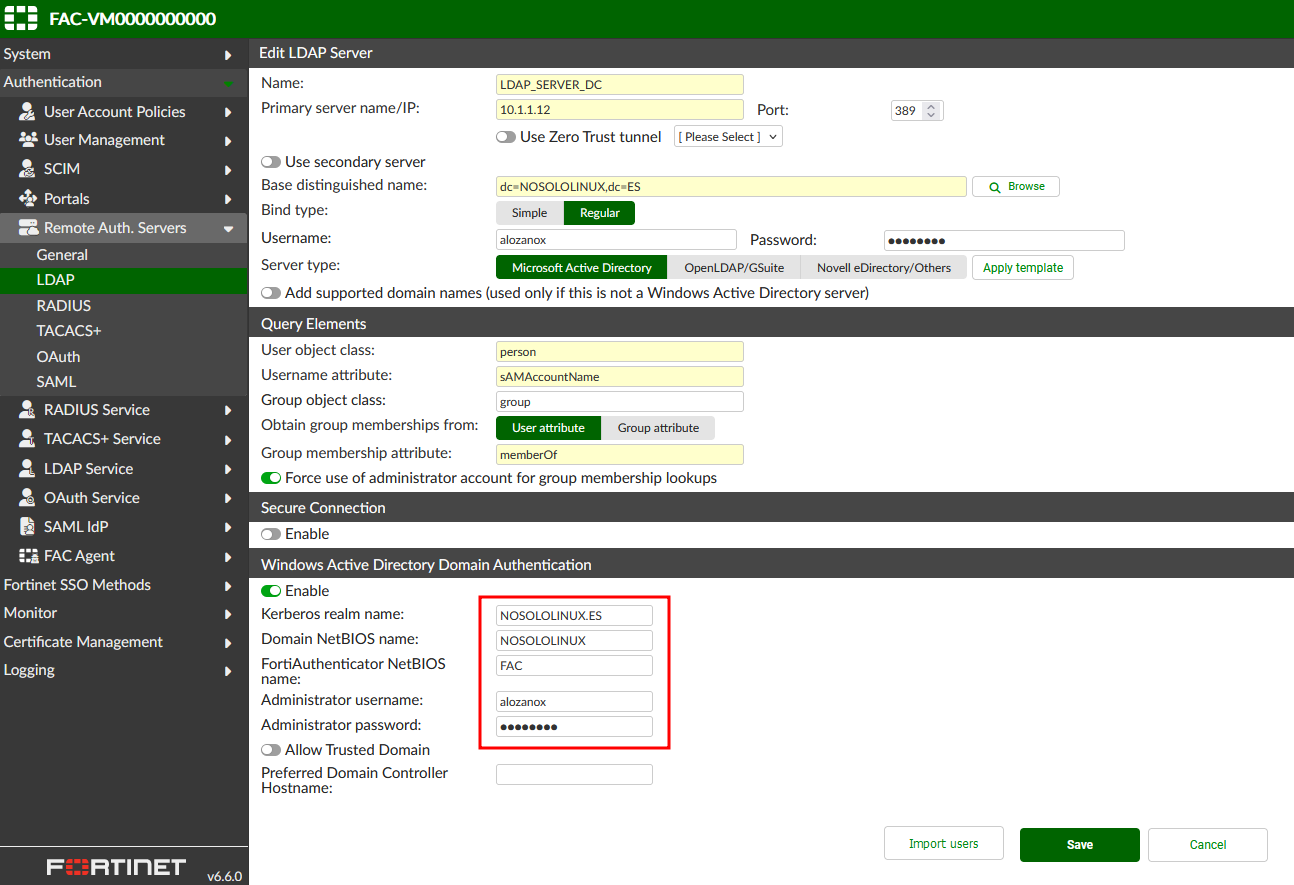

Dicho lo anterior, continuamos configurando el servidor LDAP y habilitando la opción «Windows Active Directory Domain Authentication«:

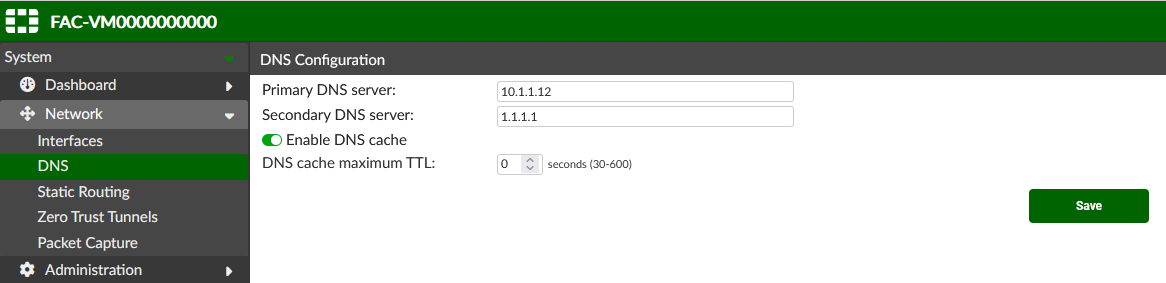

Modificamos las DNS (al menos en este entorno de laboratorio) para que el DNS primario sea el DC:

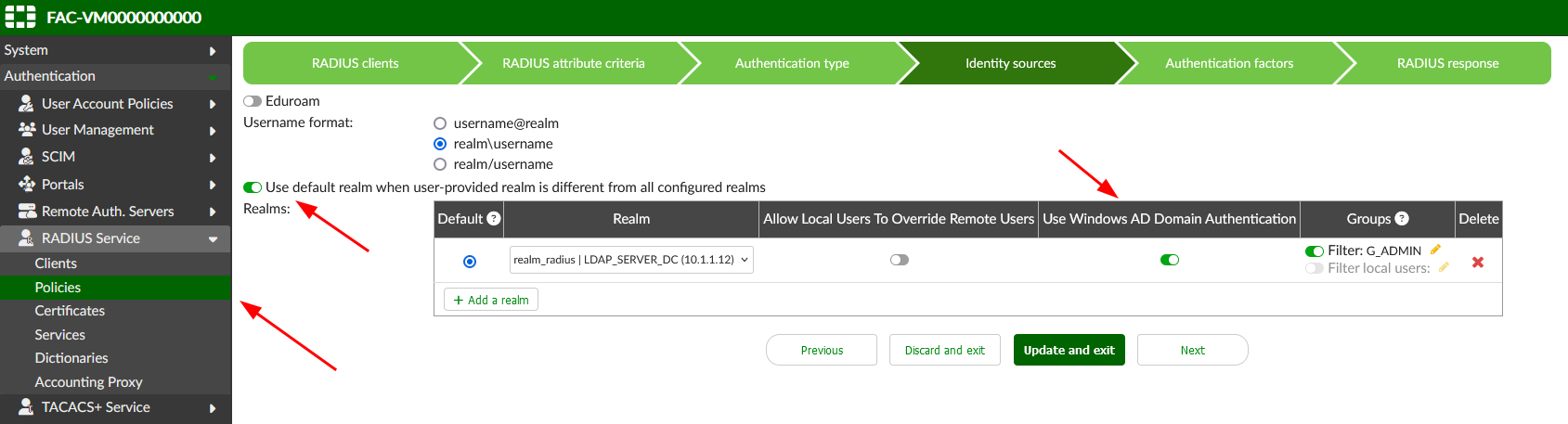

Modificamos/creamos la política para nuestro cliente RADIUS, en este caso será un Mikrotik y habilitamos la opción «User Windows AD Domain Authentication«:

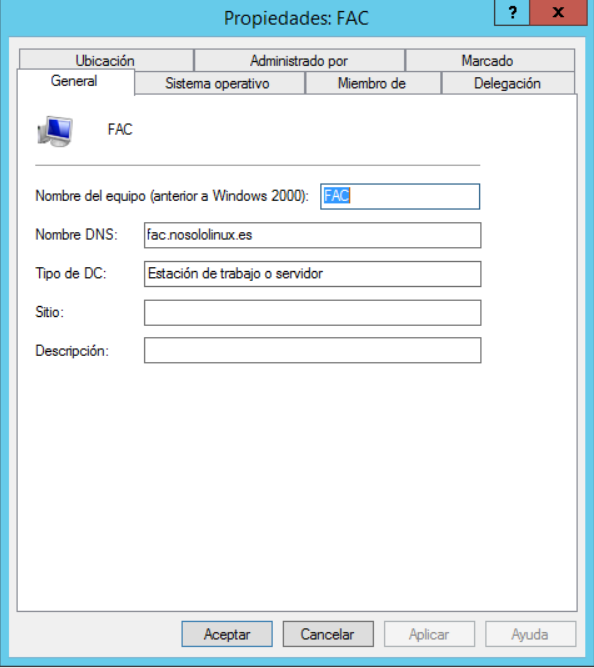

Creamos un objeto en el DC de tipo «Equipo» con el nombre del FAC «FortiAuthenticator NetBIOS Name» en nuestro Windows Server:

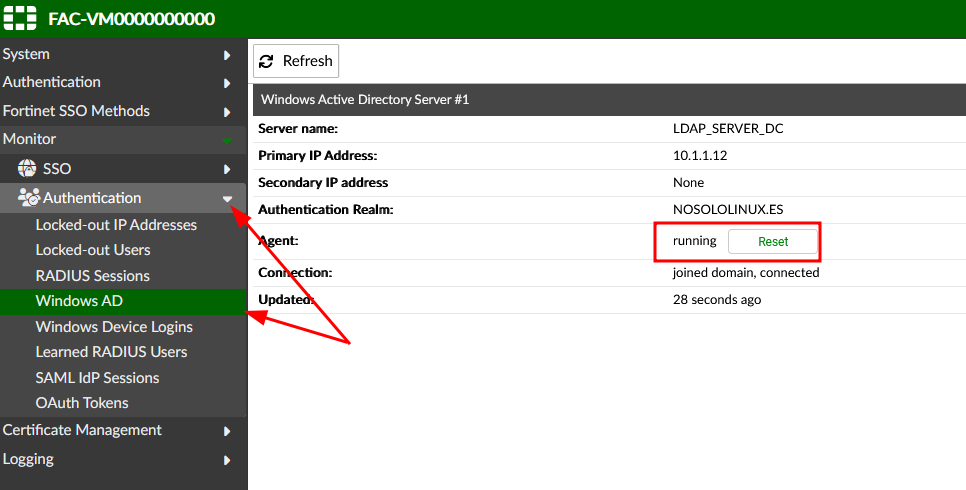

Verificamos que está funcionando correctamente en Monitor>Authentication>Windows AD:

Probamos a conectarnos a la WiFi creada en el Mikrotik con EAP (Extensible Authentication Protocol) habilitado:

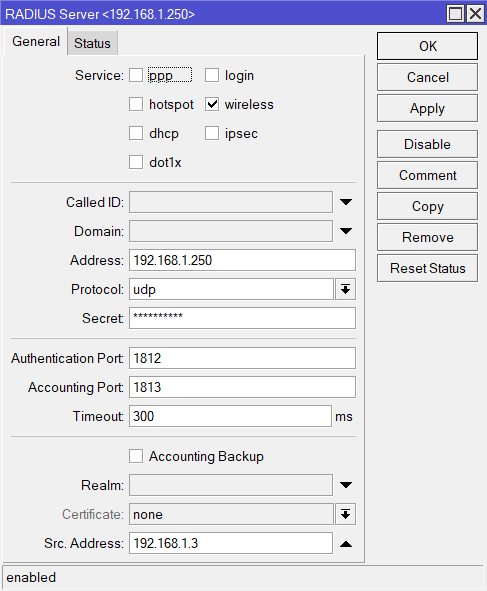

En el equipo Mikrotik deberemos configurar también el servidor RADIUS (FortiAuthenticator):

Introducimos el usuario y contraseña:

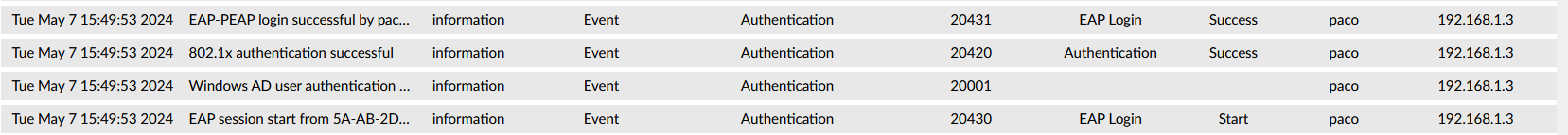

Y ya estaría, si observamos los logs veremos como la autenticación se ha realizado correctamente: