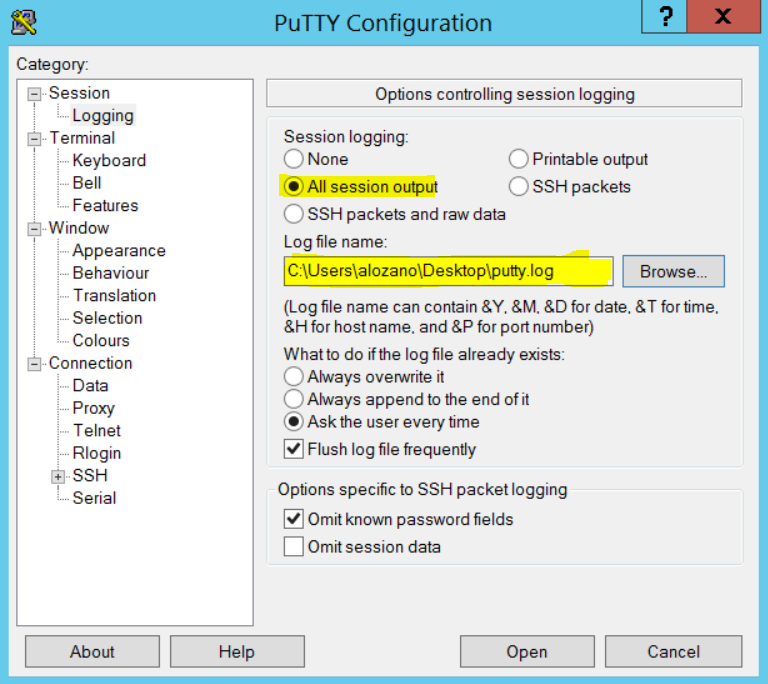

En el mundo de las redes es muy común que para conectarnos a equipos remotos utilicemos el protocolo SSH (Secure Shell), ya que nos permite crear una canal de comunicación cifrado donde la información viaja de forma segura. A continuación detallamos los pasos a seguir para realizar aplicar la configuración sobre un router o switch Cisco:

Configuramos el nombre de dominio:

RT_PPAL(config)#ip domain-name nosololinux.esGeneramos las llaves RSA:

RT_PPAL(config)#crypto key generate rsa

The name for the keys will be: RT_PPAL.nosololinux.es

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

a few minutes.

How many bits in the modulus [512]: 2048

% Generating 2048 bit RSA keys, keys will be non-exportable...[OK]Especificamos la versión mas segura del protocolo SSH, es decir, la versión 2:

RT_PPAL(config)#ip ssh version 2Configuramos el puerto virtual (VTY) para la conexión:

RT_PPAL(config)#line vty 0 15

RT_PPAL(config-line)#transport input ssh

RT_PPAL(config-line)#login local Nos creamos un usuario para el acceso:

RT_PPAL(config)#username nosololinux privilege 15 password nosololinuxProbamos a conectarnos por SSH desde un PC:

C:\>ssh -l nosololinux 172.26.220.1

Open

Password:

RT_PPAL#Por último para comprobar las conexiones activas por SSH en el equipo simplemente hay que introducir el siguiente comando:

RT_PPAL#show ssh

Connection Version Mode Encryption Hmac State Username

389 1.99 IN aes128-cbc hmac-sha1 Session Started nosololinux

389 1.99 OUT aes128-cbc hmac-sha1 Session Started nosololinux

%No SSHv1 server connections running.Esta configuración ha sido aplicada para un router Cisco pero los pasos a seguir son los mismos para un switch de la misma marca.